Újabb sebezhetőség találtak az Intel processzoraiban, amelyet furcsa módon már be is foltozott a Microsoft egy frissítés keretében, méghozzá anélkül, hogy erről a felhasználókat részletesen tájékoztatták volna. Az egészet a Bitdefender kutatói, vagyis a biztonsági rés felfedezői árulták el, ugyanis nyilvánosságra hozták a felfedezéseiket a SWAPGS (CVE-2019-1125) névre keresztelt biztonsági rés tekintetében. Most sem lesz túl meglepő, hogy oly sok korábbi réshez hasonlóan ez is a spekulatív végrehajtás előnyeit fordítja a hardver ellen.

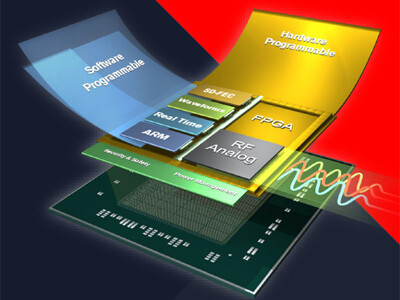

A sebezhetőséget nagyjából egy éve fedezték fel, majd titokban jelentették. A probléma lényegében az Intel fejlesztéseire vonatkozik, és minden Ivy Bridge kódnevű processzornál újabb termék érintett, mivel szükséges a WRGSBASE utasítás támogatása. A Bitdefender kutatói konkrétan arra jöttek rá, hogy a SWAPGS utasítással megtörhető a memória, CPU által biztosított izolációja, ami lehetővé teszi a támadó számára, hogy privilegizált memóriaterületről olvasson ki adatokat. Ilyen módon gyakorlatilag hozzá lehet férni a Windows és a Linux kernelmemóriájához, végeredményben pedig el lehet lopni bármilyen személyes adatot, függetlenül attól, hogy a támadó folyamat milyen jogosultságokkal rendelkezik.

A SWAPGS esetében kétféle támadásvektor lehetséges, és ezek közül is az egyiknek két variánsa létezik. Összességében tehát három támadási lehetőség ellen kell védekezni, és az úgynevezett GS base value speculation esetében a Spectre V1 elleni javítások telepítésére is szükség van, mivel a támadás az említett résre épül.

A Microsoft a július 9-én kiadott biztonsági frissítésben kínál javítást, de elérhető a megfelelő Linux kernel is, illetve a Google sem tétlenkedett, így a ChromeOS 4.19 és Android 4.19-es kernelekben is van már korrekció a problémára. Arról sajnos nincs adat, hogy a javítások befolyásolják-e az szóban forgó processzorok teljesítményét. Maga a sebezhetőség egyébként csak az x86-64-es rendszereket érintheti, mivel más architektúrájú processzorokban nincs meg az az utasítás, amely az egész gondot okozza. Azt persze nem zárják ki a szakemberek, hogy a SWAPGS-hez hasonló rés esetleg más dizájnokban is előfordulhat, de erre még nincs bizonyíték.